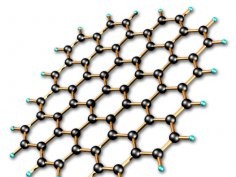

Grafenowi można nadać właściwości piezoelektryczne

16 marca 2012, 14:08Grafen ma wiele niezwykłych właściwości, jednak nie jest materiałem piezoelektrycznym. Piezoelektryczność to właściwość niektórych materiałów, polegająca na tym, że przy zginaniu, ściskaniu i skręcaniu materiały te produkują ładunki elektryczne.

XKeyscore wie o Tobie wszystko

1 sierpnia 2013, 11:04Edward Snowden ujawnił kolejne narzędzie wykorzystywane przez NSA do inwigilacji. Tym razem dowiadujemy się o istnieniu najprawdopodobniej najpotężniejszego programu tego typu - XKeyscore. Pozwala on na nieautoryzowany dostęp i przeszukiwanie olbrzymich baz danych zawierających e-maile, zapisy czatów i historie surfowania po sieci milionów osób. To najszerzej rozpowszechnione narzędzie inwigilacyjne w internecie.

Android podatny na prosty atak

28 lipca 2015, 07:56Jak twierdzi firma Zimperium, aż 95% smartfonów z Androidem może być podatnych na prosty atak przeprowadzany za pomocą wiadomości tekstowej z dołączonym plikiem wideo. Pracownicy Zimperium poinformowali, że we wbudowanym w Androida narzędziu Stagefright, które służy do odtwarzania plików multimedialnych, istnieje dziura pozwalająca na całkowite przejęcie kontroli nad smartfonem

Niezwykłe zachowanie wielkich zgrupowań zwierząt morskich

13 lipca 2017, 06:35Zwierzęta w oceanach tworzą zgrupowania, które mogą być wysokie na setki metrów i rozciągać się nawet na dziesiątki kilometrów. Po raz pierwszy zauważono je na sonarach podczas II wojny światowej, gdy sygnały odbijały się od 'fałszywego dna' składającego się z milionów zwierząt.

Być może jeszcze za naszego życia uda się zbudować przenośny wykrywacz fal grawitacyjnych

1 lipca 2020, 13:06Przed czterema laty informowaliśmy o jednym z największych odkryć naukowych obecnego wieku – zarejestrowaniu fal grawitacyjnych. Zostały one zauważone przez LIGO. W każdym z dwóch laboratoriów LIGO pracuje interferometr w kształcie litery L. Długość każdego z ramion wynosi 4000 metrów. Teraz naukowcy proponują wybudowanie 1000-krotnie mniejszego przenośnego interferometru, który mógłby wykrywać fale grawitacyjne w każdym laboratorium na świecie.

Superrozbłyski na Słońcu mogą powstawać nawet raz na 100 lat

18 grudnia 2024, 12:09Analiza ponad 50 000 gwiazd wykazała, że rozbłyski słoneczne mogą być setki razy potężniejsze, niż najsilniejszy rozbłysk kiedykolwiek zanotowany przez astronomów. Na łamach pisma Science badacze z Instytutu Badań Układu Słonecznego im Maxa Plancka poinformowali, że po przebadaniu 56 540 gwiazd doszli do wniosku, że każda z nich średnio co 100 lat doświadcza gigantycznego rozbłysku. Wyniki badań wskazują, że dotychczas potencjał gwiazd był niedoszacowany. Z danych zebranych przez Teleskop Keplera wynika bowiem, że gigantyczne rozbłyski mają miejsce 10-100 razy częściej niż sądzono.

Przedsiębiorstwa lekceważą bezpieczeństwo

3 marca 2007, 14:15Eksperci zwracają uwagę, że nawet wielkie firmy lekceważą bezpieczeństwo swoich sieci komputerowych. Najbardziej wyrazistym przykładem z ostatnich tygodni jest to, co spotkało CNN.

iPhone znowu złamany

12 lutego 2008, 16:50Nastoletni hacker George Hotz, znany jako Geohot, złamał zabezpieczenia najnowszego firmware’u iPhone’a. Nad ich pokonaniem od tygodni trudzili się liczni hackerzy. Teraz, dzięki Hotzowi, użytkownicy apple’owskiego telefonu będą mogli korzystać z niego w dowolnej sieci telefonicznej.

Pecet gada przez sen

7 maja 2009, 19:58Specjaliści z Microsoft Research we współpracy z naukowcami z Uniwersytetu Kalifornijskiego w San Diego opracowali prototypowe urządzenie, które umożliwia komputerowi komunikację w stanie uśpienia. Standardowy pecet czy laptop może albo być aktywny, wówczas jest w pełni gotowy do pracy i pobiera sporo energii nawet gdy nic na nim nie robimy, albo uśpiony, a wówczas komputer nie wykonuje żadnych zadań.

Szybkie szyfrowanie kwantami

20 kwietnia 2010, 11:37Dzięki pracom japońskich naukowców kryptografia kwantowa pokonała jedną z ostatnich przeszkód na drodze do upowszechnienia się. Stworzyli oni system, dzięki któremu możliwe jest wykorzystanie kryptografii kwantowej do szyfrowania transmisji wideo.